Di che si tratta

Come già accennato con un articolo precedente, l’adeguamento della Posta Elettronica Certificata (PEC) al Regolamento eIDAS (UE) n. 910/2014 trasforma il servizio in REM (Registered Electronic Mail) o “PEC Europea”. Il cambiamento principale è l’introduzione obbligatoria dell’Autenticazione a Due Fattori (2FA) per l’accesso, garantendo un’identità certa del mittente a livello comunitario.

Analisi del Meccanismo di Sicurezza (2FA)

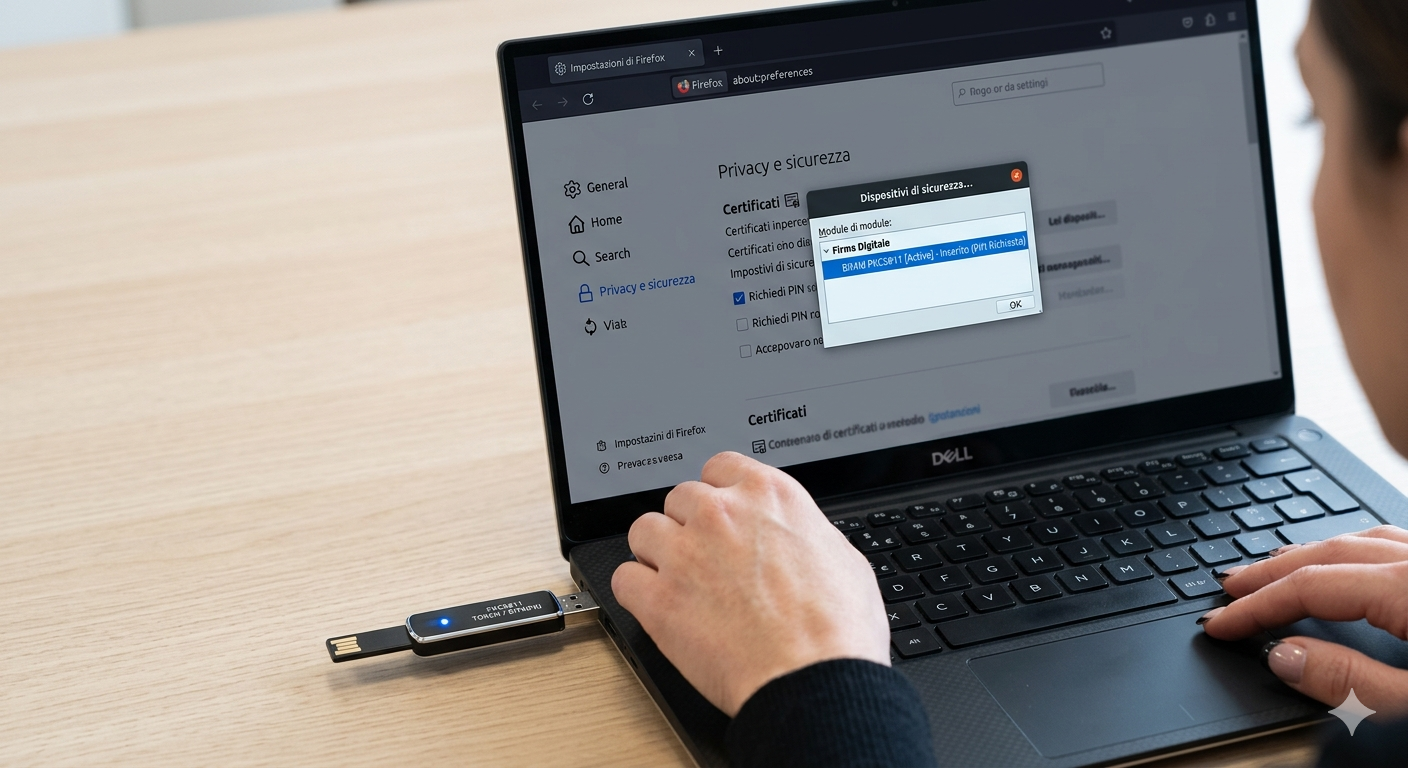

Il nuovo standard ETSI EN 319 532-4 impone che l’accesso alla casella non avvenga più solo con username e password, ma richieda un secondo fattore di verifica (notifica push, SMS, OTP o token). Questo allinea la PEC ai requisiti dei Servizi Fiduciari Qualificati, rendendola interoperabile in tutta l’UE.TechCompany360 +2

Implicazioni per i Client di Posta

L’introduzione della 2FA rompe la compatibilità diretta con i protocolli tradizionali (IMAP/SMTP) usati dai client classici (es. Outlook, Thunderbird, Mail di Apple) che non supportano nativamente i moderni flussi di autenticazione.

Necessità di Password Applicative

Per continuare a usare i client tradizionali, i gestori devono implementare “password specifiche per l’applicazione”. Queste bypassano la 2FA per il singolo dispositivo, ma riducono parzialmente il livello di sicurezza teorico se non gestite correttamente.

- Passaggio a OAuth2: I client devono evolvere verso protocolli di autorizzazione moderna come OAuth2, che permettono di gestire il secondo fattore tramite finestre di login del gestore integrate nel software.

- Incompatibilità con Software Obsoleti: Molti applicativi gestionali datati, che inviano PEC in automatico tramite semplici script SMTP, smetteranno di funzionare senza un aggiornamento tecnico profondo.

Implicazioni per la Pubblica Amministrazione (PA)

La PA è il principale utilizzatore di PEC e i suoi sistemi di protocollo informatico subiscono l’impatto maggiore.

- Interoperabilità dei Protocolli: I sistemi di Protocollo Informatico devono integrare API standardizzate (spesso basate su tecnologia REST) per gestire i flussi REM senza richiedere l’intervento manuale dell’operatore per ogni secondo fattore.

- Adeguamento dei Gestionali: Gli enti devono aggiornare i software di gestione documentale affinché supportino i nuovi metadati e i formati di certificazione eIDAS, garantendo la validità legale transfrontaliera.

- Gestione Identità Digitale: L’integrazione tra casella PEC e identità (SPID/CIE) diventa cruciale per il riconoscimento certo del funzionario che effettua l’invio, trasformando la PEC da un “domicilio digitale” a uno strumento di “firma e invio” integrato.

| Caratteristica | PEC Tradizionale | PEC Europea (REM) |

|---|---|---|

| Identità Mittente | Non certificata (solo casella) | Certificata via 2FA/eID |

| Ambito di validità | Solo Italia | Tutta l’Unione Europea |

| Accesso Client | Password statica | OAuth2 / 2FA obbligatoria |

| Standard Tecnico | DPR 68/2005 | ETSI EN 319 532-4 |

La Service1

Per i depositi telematici nasce il problema di accesso del software alla casella PEC. Come è noto, cliccando sul tasto “INVIA” al termine del percorso di creazione della busta contenente tutti i dati e documenti, la Service1 si collega alla casella PEC tramite le credenziali preimpostate nell’anagrafica utente. A questoo punto invia la busta crittografata al gestore di poste dell’utente che la prende in carico per inviarla al gestore PEC del Ministero, presso la casella del tribunale selezionato.

Se si attiva nella propria casella PEC l’acceso a due fattori la Service1 non può collegarsi alla casella stessa, che impedisce di fatto il caricamento della busta.

…e allora?

In realtà, l’Italia si sta adeguando alla normativa eIDAS e il processo è già in fase avanzata, sebbene non sia ancora completato per via della complessità tecnica del passaggio dalla PEC tradizionale alla REM (Registered Electronic Mail) o “PEC Europea”.

La PEC italiana attuale garantisce l’integrità del messaggio e la data di invio, ma non certifica con certezza l’identità del titolare secondo i parametri europei. Per diventare REM, ogni casella deve essere collegata a un’identità digitale certa (SPID, CIE o firma digitale) e l’accesso deve avvenire obbligatoriamente tramite Autenticazione a Due Fattori (2FA).

Sebbene il regolamento eIDAS sia del 2014, gli standard tecnici definitivi (ETSI) per rendere le PEC di diversi stati membri interoperabili sono stati definiti solo negli ultimi anni. L’Italia ha dovuto attendere questi standard per evitare di creare un sistema isolato, garantendo che una REM italiana possa essere riconosciuta legalmente in Francia o in Germania.

L’introduzione della 2FA obbligatoria “rompe” la compatibilità con i protocolli email tradizionali (IMAP/SMTP) usati da software gestionali, tribunali e PA per l’invio automatico. L’adeguamento richiede:

- Aggiornamento di milioni di configurazioni client.

- Revisione dei software di Protocollo Informatico degli enti pubblici.

- Creazione di password applicative o migrazione a protocolli moderni come OAuth2.

Tempistiche previste?

Attualmente il processo è in corso e si stima che la PEC estenderà ufficialmente la sua validità in tutta Europa entro il primo semestre del 2026. Molti gestori hanno già iniziato a richiedere agli utenti l’identificazione e l’attivazione della 2FA proprio per farsi trovare pronti alla scadenza.

| Stato del processo | Descrizione |

|---|---|

| Identificazione | In corso: i gestori stanno già chiedendo di associare la PEC a SPID/CIE. |

| Sicurezza (2FA) | Obbligatoria per i nuovi standard; i gestori la stanno attivando progressivamente. |

| Piena Operatività | Prevista tra la fine del 2025 e l’inizio del 2026. |

(Alessandro Polese)